balenaEtcher: Ein praktisches Tool für bootfähige Medien

Wer schnell und unkompliziert bootfähige USB-Sticks oder SD-Karten erstellen möchte, kommt an balenaEtcher kaum vorbei. Das Open-Source-Tool für Windows, macOS und Linux ist für seine einfache Handhabung bekannt und hat sich bei vielen Anwendern, die ich kenne, echt etabliert. Es nimmt einem die Arbeit ab, Betriebssystem-Images auf externe Speichermedien zu bringen. Klar, es gibt natürlich auch einige andere Tools, dieser Art (für Windows z. B. Rufus), doch vielleicht kennt ihr balenaEtcher nicht und wollt es mal anschauen und im Hinterkopf behalten.

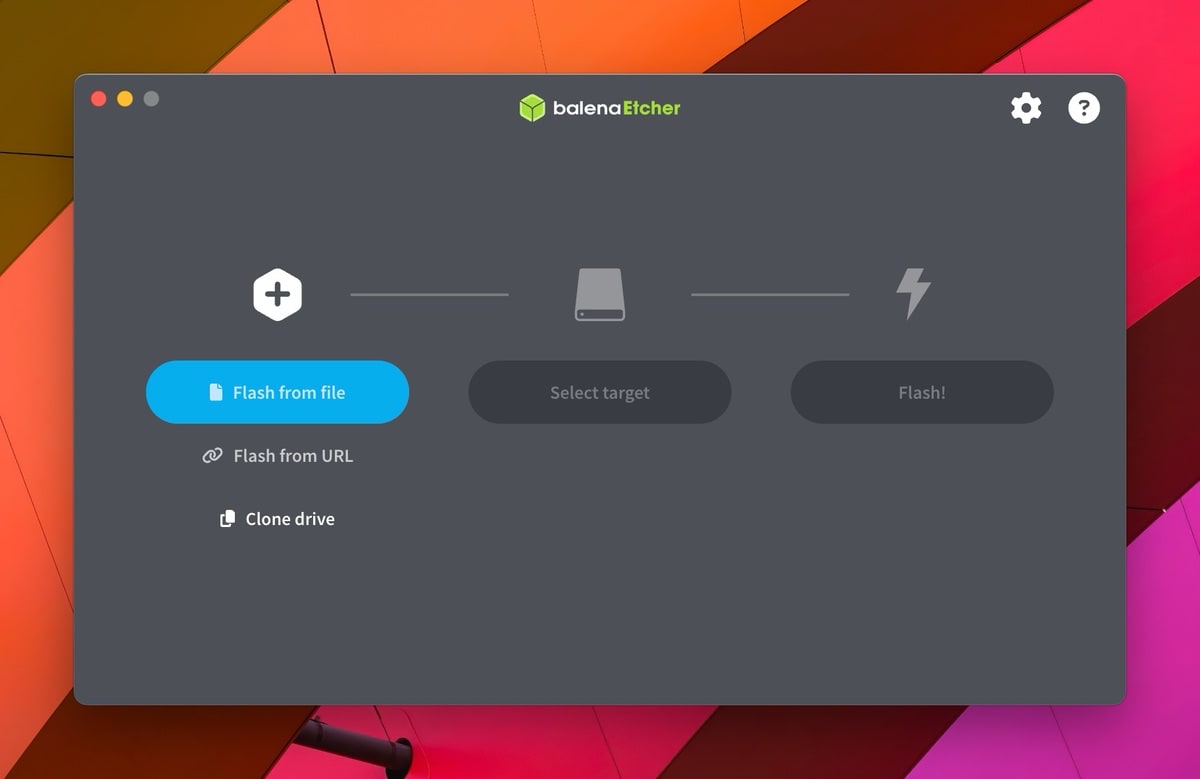

Die Benutzeroberfläche von balenaEtcher ist aufgeräumt und intuitiv gestaltet. Man wählt das gewünschte Image, den Ziel-Datenträger und klickt auf Start. Das Tool kümmert sich um den Rest. Dabei spielt es keine Rolle, ob es sich um ein ISO- oder IMG-Format handelt, denn balenaEtcher unterstützt gängige Image-Formate. Die Software überprüft zudem die Integrität der geschriebenen Daten, was Fehler beim Booten von vornherein minimiert.

Erwähnenswert: Mit Version 2.1.2 haben die Entwickler den kompletten Analytics-Code aus der Software entfernt. Eine längst überfällige Entscheidung, wenn man bedenkt, dass die ursprüngliche Datensammlung hauptsächlich der Qualitätskontrolle von SD-Karten diente – ein Problem, das heute durch die deutlich verbesserte Zuverlässigkeit moderner Speicherkarten kaum noch relevant ist. Zwar gab es schon immer die Möglichkeit, die Datenerfassung per Knopfdruck zu deaktivieren, doch das reichte den Entwicklern nicht mehr aus. In der neuen Version wird beim ersten Start transparent darauf hingewiesen, dass anonyme Absturzberichte gesammelt werden können – und wie man dies in den Einstellungen unterbindet. Das Tool entstand vor über einem Jahrzehnt noch unter dem Namen Etcher, als die Firma balena noch Resin hieß. 2016 erwähnten wir es erstmals.

Transparenz: In diesem Artikel sind Partnerlinks enthalten. Durch einen Klick darauf gelangt ihr direkt zum Anbieter. Solltet ihr euch dort für einen Kauf entscheiden, erhalten wir eine kleine Provision. Für euch ändert sich am Preis nichts. Partnerlinks haben keinerlei Einfluss auf unsere Berichterstattung.

Einen Mehrwert zum genannten Rufus kann ich bisher aber nicht erkennen

Es ist auch für den Mac verfügbar

Danke für den Hinweis, habe es gleich aktualisiert.

Noch besser ist Ventoy. https://www.ventoy.net/en/index.html

Yes. https://stadt-bremerhaven.de/bootfaehige-usb-sticks-erstellen-ventoy-mit-update-und-iventoy-startet/

Ich war auch ein großer Ventoy-Fan, aber inzwischen halte ich das Tool für ein großes Sicherheitsrisiko. Es ist in großen Teilen ClosedSource, auch wenn die Webseite anderes behauptet. Der Entwickler ist angeblich Chinese, bleibt aber komplett anonym und äußert sich seit bald einem Jahr nicht zu vorgebrachten Sicherheitsbedenken. Und das Booten von Betriebssystem-ISOs bietet ganz praktisch einen perfekten Einstiegspunkt für Supply-Chain-Angriffe in Form von RootKits. Angesichts dessen wäre hier Transparenz besonders wichtig. Die gibts aber nicht. Siehe auch mein anderer Post

Ist das so?

ich weiß ja nicht; zumindest bei mir ist das Vertrauen schneller weg als es sich wieder herstellen lässt:

https://www.borncity.com/blog/2025/05/07/achtung-bei-iventoy-es-werden-obskure-zertifikate-und-treiber-installiert/

Auch, wenn – nachdem es aufgeflogen ist – „der Entwickler schon reagiert hat“.

Du redest von iVentoy, das aber hat nichts mit Ventoy zu tun. Steht übrigens auch auf der von dir verlinkten Webseite.

> das aber hat nichts mit Ventoy zu tun.

Zuerst war das eine Antwort auf den Post von caschy, und in seinem Post werden beide Programme erwähnt.

Außerdem hat es sehrwohl mit Ventoy zu tun. Nicht als Produkt an sich, aber die „gemeinsame Schnittstelle“ ist der Entwickler. Steht übrigens auch auf der offiziellen Webseite: https://www.iventoy.com/en/faq.html

‚Ventoy and Ventoy are two completely different software, but both come from the same author.‘

Wieso sollte ich einem Entwickler bei einem Programm vertrauen, wenn er bei einem anderen Programm dubiose Dinge tut?

Ich glaube, viele Personen verstehen nicht, dass alles, was mit dem Start oder der Installation von Betriebssystemen absolut höchstes Vertrauen erfordert, weil das Betriebssystem nunmal prinzipbedingt die privilegierteste Software auf einem PC darstellt und der besten Punkt ist, via supply chain attack gleich von Anfang an ein Rootkit oder Ähnliches zu injizieren, womit das System dauerhaft kompromittiert ist.

Und selbst wenn der Quellcode von Ventoy auf GitHub open source ist; die auf Github zum Download bereitgestellten, kompilierten Binärdateien sind nicht von GitHub Actions gebaut und somit garantiert aus dem öffentlichen Quellcode entstanden. Es ist durchaus möglich, dass in den kompilierten Tools kleine „goodies“ versteckt sind, solange man nicht selbst aus den öffentlichen Quellen kompiliert. Was vermutlich (zumindest mal für Windows) nahezu niemand tun wird.

Wenn du so einfach einer unbekannten Person im Internet vertraust, dann ist das gut für dich. Ich tue es nicht.

Volle Zustimmung. Bei Ventoy ist es nicht nur so, dass das Kompilat beim Entwickler hinter verschlossenen Tüten entsteht sondern für den Build-Prozess sind auch noch haufenweise(!) binäre Blobs nötig, die nicht mal richtig dokumentiert sind. Alles höchst dubios und keine Software, der ich so einen heilen Vorgang wie eine Betriebssystem-Installation anvertrauen würde. Ich hab mich auch erst von „OpenSource“ und „Quellcode bei Github“ blenden lassen. Es ist eben kein OpenSource, wenn große Teile binäre Blobs sind. Und der (anonyme) Entwickler verhält sich auffallend seltsam. Mag sein, dass das alles nur Schluderigkeit und keine böse Absicht ist, aber das Vertrauen ist zerstört.

Bei Ventoy gehen schon länger seltsame Dinge vor. Im Sourcecode sind haufenweise binäre Blobs eingebettet und der anonyme chinesische Entwickler äußert sich auch auf vielfache Nachfrage nicht zu Sinn und Zweck des ganzen:

https://github.com/ventoy/Ventoy/issues/2795

Viele halten es inzwischen für möglich, dass Ventoy Betriebssystem-ISOs mit Rootkits versieht und einige Linux-Distros warnen aktiv vor der Verwendung. Muss jeder selbst wissen, ob er das privat noch nutzen mag. In betrieblichem Umfeld hat dieses Tool aber ganz sicher nichts mehr zu suchen.

Lies bitte hier: https://github.com/ventoy/Ventoy/issues/3224

Das habe ich auch gelesen, aber ändert aktuell nichts an meiner Einschätzung. Das Aufdröseln der Blobs kann noch JAHRE dauern, wenns überhaupt irgendwann abgeschlossen ist. Es ist ein Lichtblick, aber das Versprechen, sich irgendwann in der Zukunft um sehr berechtigte und vielfach gut begründete Sicherheitsbedenken zu kümmern, löst bei mir erst mal keinen Vertrauensvorschuss aus. Ventoy für Windows hat leider auch eine lange Historie von Antivirus-Alarmen. Kann auch alles Zufall sein, aber bei dem Tool gehen wirklich alle Warnlampen an. Wer das alles wegignoriert, weils ja so praktisch ist, dem ist wirklich nicht zu helfen.

Danke für die Info! Endlich schaut sich mal jemand den Code eines der vielen Open-Source-Projekte an.

Es ist unglaublich, wie die meisten das Problem mit XZ Utils Backdoor schon wieder vergessen haben. Seitdem recherchiere ich auch, wer genau hinter einem Projekt steckt.

Etcher begleitet mich seit ich auf Windows bin. Unter Linux brauchte ich keine extra Software.

Auch hier beweist Open Source seine Überlegenheit, stabil und zuverlässig.

Das Tails Projekt rät ja ab vom tool: https://www.heise.de/news/ISO-Schreibprogramm-Tails-warnt-vor-balenaEtcher-10288826.html

Ähm ja und der Grund wird mit diesem Update behoben. Bzw. Es gibt ne Möglichkeit das zu jnterbinden

ha … Du warst schneller 😉

Schnee von Gestern, siehe Caschys Artikel und im Blog von Balena.

https://blog.balena.io/balenaetcher-and-privacy/

Rufus fand ich genial für die Windows Installation

Deswegen steht ja im Artikel, dass der Analysecode entfernt wurde: https://blog.balena.io/balenaetcher-and-privacy/

Samstag erst noch für eine Ubuntu Installation genutzt.

Gute Idee und viel Spaß damit. Bin seit Jahren mit Pop-OS, auf schwächere Hardware LMDE, sehr zufrieden.

Balena hat bei mir bisher jedes Mal versagt beim Erstellen eines bootfähigen USB Sticks zur Windows Installation. Basis war immer eine von Microsoft direkt geladene Windows 10 oder 11 .iso.

Mit dem Terminal hat es dann endlich geklappt.

In den FAQ steht dazu:

– Can Etcher write Windows ISO?

Windows images are not bootable without extra treatment that etcher is not designed to do. If you need to make a bootable disk for windows you can find more information in our documentation. (https://github.com/balena-io/etcher/blob/master/docs/USER-DOCUMENTATION.md?d_id=92e06341-01fc-4a38-a96b-16e28fc39aa8&s_id=1672837261619#why-is-my-drive-not-bootable)

https://etcher.balena.io/#FAQs

Auf‘m Mac lieber „ ApplePi Baker“.

173 MB und Installationszwang? No way.

Rufus FTW.

Warum meint jeder den RUFUS neu erfinden zu wollen?